Después de que Amazon "retirara" un libro del Kindle de un par de sus clientes, de la incesante aparición de nuevos lectores de libros electrónicos y con la posible firma del acuerdo entre Google, The Authors Guild y The Association of American Publishers resulta pertinente leer lo que opina Richard Stallman sobre el derecho a la lectura, el copyright y la relación de ambos con la tecnología.

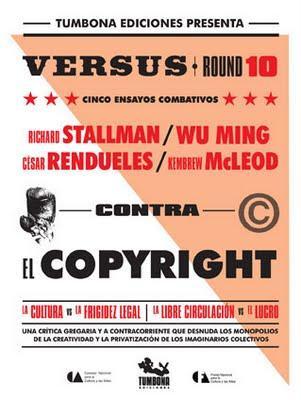

A continuación se puede leer la nota que Stallman escribió para acompañar su texto "El derecho a la lectura", una suerte de parábola sobre los riegos que corre el derecho a la lectura. Ambos textos fueron publicados en Contra el copyright por Tumbona Ediciones

Nota del autor

El derecho a la lectura es una batalla que se está librando en nuestros días. Aunque podrían transcurrir cincuenta años antes de que nuestra actual forma de vida desaparezca en la oscuridad, muchas de las leyes y prácticas descritas más arriba ya han sido propuestas o bien por el gobierno de los Estados Unidos o bien por las editoriales.

Hasta cierto momento había una sola excepción: la idea de que el FBI y Microsoft se guardaran las contraseñas del superusuario de las computadoras personales y no dejaran obtenerlas a sus dueños. Esto no se propuso sino hasta el año 2002, y se le llamó “computación confiable”o “palladium”.

En 2001, el senador Hollings, apoyado financieramente por Disney, propuso un proyecto de ley, llamado SSSCA, a fin de que cada computadora nueva contara con restricciones para producir copias, restricciones que los usuarios no podrían evitar. En la misma línea que la del chip Clipper y otras propuestas similares del gobierno de los Estados Unidos sobre la custodia de claves de encriptación, ésta es una tendencia a largo plazo: los sistemas se configuran cada vez más para dar control sobre las computadoras a terceras instancias, en lugar de a las personas que realmente las utilizan. La SSSCA ha sido rebautizada desde entonces como la CBDTPA (para denotar Consume But Don’t Try Programming Act, es decir, Ley de Consume Pero No Intentes Programar).

También en 2001 los Estados Unidos, a través del Tratado del Área de Libre Comercio de las Américas (ALCA), buscaron imponer las mismas reglas en todos los países del hemisferio occidental. El ALCA es uno de esos tratados “de libre comercio” en realidad diseñados para dar a las empresas mayor poder frente a los gobiernos democráticos. Imponer leyes del tipo de la DMCA

(Digital Millenium Copyright Act o Ley de Copyright del Milenio Digital) es típico de este espíritu. La Fundación Frontera Electrónica solicita a las personas que expliquen a sus gobiernos por qué deberían oponerse a dichos planes.

La SPA, que realmente significa Software Publisher’s Association (Asociación de Editores de Software), ha sido reemplazada en este papel policiaco por la BSA o Business Software Alliance. Pese a que oficialmente no es una fuerza policiaca, sí actúa oficiosamente como si lo fuera. Utilizando métodos que recuerdan a la antigua Unión Soviética, invita a la gente a delatar a sus compañeros de trabajo y a sus amigos. En 2001, una campaña de terror de la BSA en Argentina amenazó veladamente a aquellos que compartieran programas de computadora, insinuando que terminarían siendo violados en prisión.

Cuando esta historia se escribió, la SPA estaba amenazando a pequeños proveedores de internet (ISP) para que les permitiera controlar a sus usuarios. La mayoría de ellos cedieron ante la intimidación, ya que no podían costearse el litigio judicial en los tribunales (The Atlanta Journal-Constitution, 1/X/1996, D3). Al menos un ISP, Community ConneXion, de Oakland, California, se negó a aceptar las presiones, y de hecho fue demandado. La SPA retiró luego la demanda, pero obtuvo la Ley de Copyright del Milenio Digital, la cual les otorgó el tipo de poder que buscaban.

Las políticas de seguridad descritas en el relato no son imaginarias. Por ejemplo, una computadora universitaria del área de Chicago muestra el siguiente mensaje cuando uno se conecta al sistema (las comillas están en el original):

“Este sistema sólo puede utilizarse por usuarios autorizados. Cualquier individuo que use este sistema sin autorización o excediendo su autorización estará sujeto a ser rastreado y registrado por el personal a cargo del sistema. Durante el seguimiento de usuarios que realicen actividades no autorizadas, o durante el mantenimiento del sistema, las actividades de usuarios autorizados pueden ser rastreadas. Cualquiera que use este sistema acepta expresamente dicho rastreo y queda advertido de que si ese control revela posibles indicios de actividades ilegales o violaciones de las normas de la Universidad, el personal de mantenimiento a cargo del sistema puede proporcionar esas pruebas a las autoridades de la Universidad o a las fuerzas de seguridad.”

Se trata de una aproximación interesante a la Cuarta Enmienda de la Constitución de los Estados Unidos: presionar a los usuarios, por adelantado, para que cedan en sus derechos.

Se permite la distribución y la copia literal de este artículo en su totalidad y por cualquier medio siempre y cuando se conserve esta nota. (Fue publicado originalmente en el Communications of the ACM, Vol. 40, número 2, febrero de 1997.) Traducción de Sebastián Pilovsky.